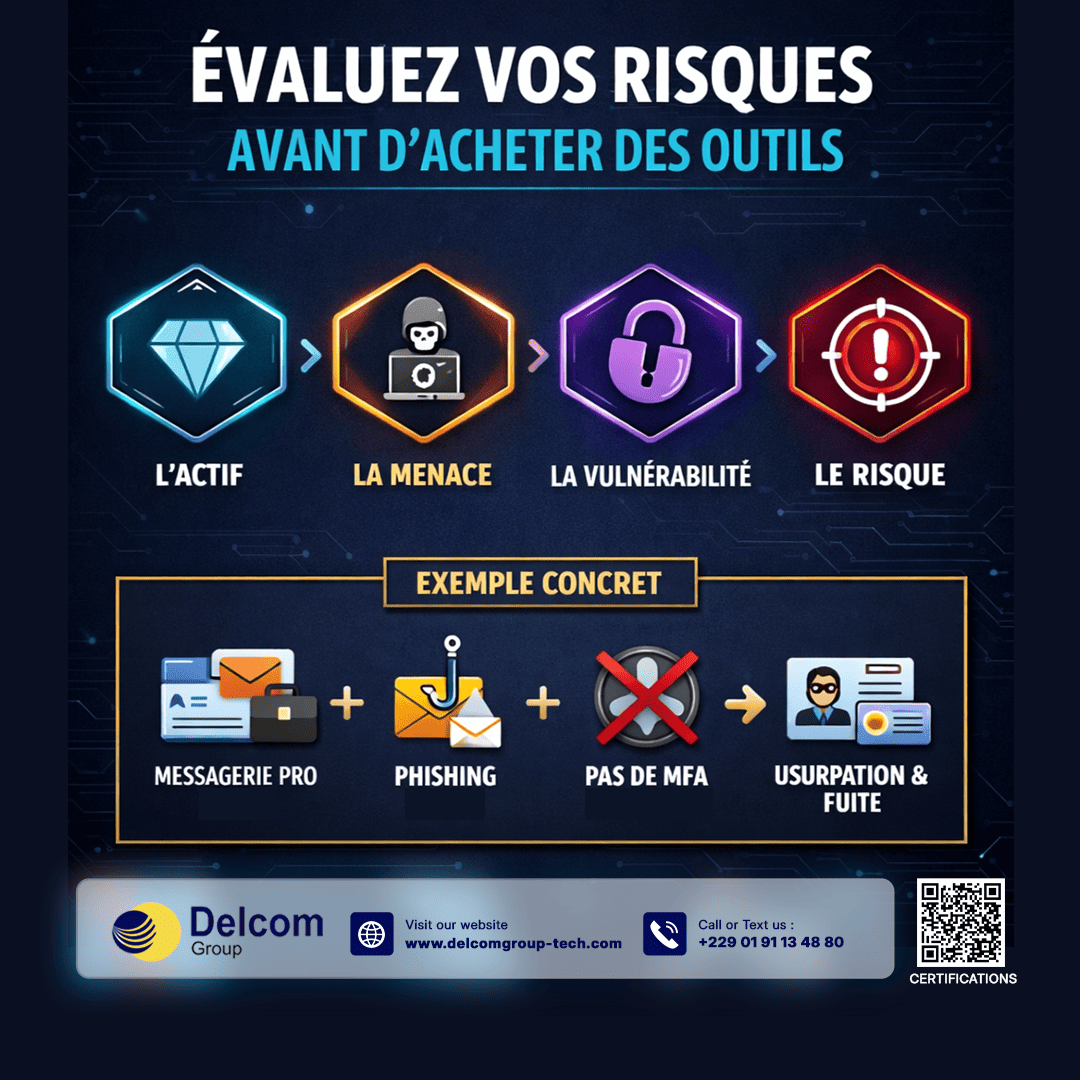

Actifs, menaces, vulnérabilités et risques : les définitions clés pour structurer sa cybersécurité

En cybersécurité, les discussions se focalisent souvent sur les outils : antivirus, pare-feu, MFA, sauvegardes, EDR, etc. Pourtant, une protection efficace ne commence pas par la technologie. Elle commence par une compréhension claire de quatre notions fondamentales : actif, menace, vulnérabilité et risque.

Ces concepts structurent toutes les démarches sérieuses de sécurité de l’information, qu’il s’agisse d’une politique interne, d’un audit, d’un plan de sécurisation ou d’une analyse d’incident. Bien compris, ils permettent de prendre des décisions rationnelles : où investir, quoi prioriser et comment mesurer son exposition réelle.

1) Actif : ce qui a de la valeur et doit être protégé

Un actif (asset) est tout élément qui a de la valeur pour l’organisation. Il peut être technique, informationnel, humain ou immatériel.

On distingue généralement plusieurs catégories :

Actifs informationnels

- Base clients

- Contrats

- Factures

- Données RH

- Plans, secrets industriels

- Rapports internes

- Identifiants et mots de passe

- Code source

Actifs techniques

- Serveurs

- Postes de travail

- Routeurs

- Équipements de sécurité

- Smartphones professionnels

- Applications

- Systèmes cloud

Actifs de service

- Messagerie professionnelle

- Site web

- ERP

- Accès Internet

- Outils collaboratifs

- Plateformes de paiement

Actifs humains et organisationnels

- Compétences clés

- Procédures critiques

- Capacité opérationnelle

- Relations partenaires

Actifs immatériels

- Image de marque

- Confiance des clients

- Crédibilité

- Conformité réglementaire

Une erreur fréquente consiste à ne considérer comme actifs que les serveurs ou les bases de données. En réalité, un processus métier (ex. facturation) ou une relation de confiance (ex. crédibilité auprès d’un grand client) est aussi un actif majeur.

En cybersécurité, la première question n’est donc pas :

“Quels outils avons-nous ?”

mais :

“Qu’est-ce qui est indispensable à notre fonctionnement et à notre crédibilité ?”

2) Menace : ce qui peut causer un dommage

Une menace (threat) est un événement ou un acteur susceptible de provoquer un dommage sur un actif. C’est la source du danger.

Elle peut être intentionnelle ou non intentionnelle.

Menaces intentionnelles

- Cybercriminels (fraude, ransomware, vol d’argent)

- Groupes organisés (extorsion, revente d’accès, espionnage)

- Concurrent malveillant (dans certains contextes sensibles)

- Employé mal intentionné (insider threat)

Menaces non intentionnelles

- Erreurs humaines (mauvais destinataire, suppression involontaire, mauvaise configuration)

- Pannes matérielles

- Incidents électriques ou climatiques

- Défaillance d’un prestataire (cloud, hébergeur, opérateur)

Une menace ne provoque pas automatiquement un incident. Elle devient réellement problématique lorsqu’elle rencontre une vulnérabilité exploitable.

3) Vulnérabilité : la faiblesse exploitable

Une vulnérabilité est une faiblesse technique, humaine ou organisationnelle qui peut être exploitée pour compromettre un actif.

C’est le point faible dans lequel la menace peut s’engouffrer.

Vulnérabilités techniques

- Systèmes non mis à jour

- Services exposés inutilement sur Internet

- Mauvaises configurations (stockage cloud public, ports ouverts, droits excessifs)

- Mots de passe faibles ou réutilisés

- Absence de MFA sur des comptes sensibles

Vulnérabilités humaines

- Faible sensibilisation au phishing

- Partage de mots de passe

- Validation trop rapide d’opérations sensibles

- Pression opérationnelle (urgence, fatigue, multitâche)

Vulnérabilités organisationnelles

- Procédures de paiement sans double validation

- Gestion des comptes approximative (anciens employés actifs, comptes partagés)

- Sauvegardes non testées

- Absence de plan de réponse aux incidents

- Manque de journalisation ou de supervision

- Shadow IT (utilisation d’outils personnels non maîtrisés)

Dans la majorité des incidents graves, la cause principale n’est pas une “attaque ultra sophistiquée”, mais une faiblesse simple, connue et non corrigée.

4) Risque : la combinaison menace × vulnérabilité × impact

Le risque (risk) est la probabilité qu’une menace exploite une vulnérabilité et cause un dommage à un actif, combinée à la gravité de ce dommage.

On peut le formuler de manière opérationnelle :

Risque = Probabilité × Impact

Dans une approche structurée comme celle décrite par ISO/IEC 27005 :

Risque = (Menace × Vulnérabilité) × Impact

- Menace × Vulnérabilité = probabilité qu’un incident survienne

- Impact = gravité des conséquences pour l’entreprise

Le risque n’est ni une menace, ni une vulnérabilité, ni un incident.

C’est une évaluation structurée de ce qui peut arriver, de sa plausibilité et de ses conséquences.

Exemple concret

- Actif : messagerie professionnelle

- Menace : phishing et usurpation d’identité

- Vulnérabilités : MFA absent + sensibilisation faible + procédure de paiement laxiste

- Risque : compromission du compte → fraude au virement ou fuite d’informations

Le même actif peut être associé à plusieurs risques différents.

La même menace (phishing) peut produire des impacts très variables selon les vulnérabilités présentes.

5) Pourquoi ces définitions changent la manière de sécuriser

Comprendre ces quatre notions permet d’éviter trois pièges majeurs.

Piège n°1 : “On veut se protéger contre les hackers”

Trop vague. La bonne question est :

Quels actifs sont critiques et quels scénarios peuvent les atteindre ?

Piège n°2 : “On a installé un outil, donc on est sécurisé”

Un outil réduit certaines vulnérabilités. Il ne supprime pas toutes les faiblesses.

La sécurité repose sur un ensemble cohérent : accès, procédures, sauvegardes, supervision, formation.

Piège n°3 : “On va tout sécuriser au même niveau”

Inefficace et coûteux.

Les ressources étant limitées, il faut protéger en priorité ce qui est vital.

6) Comment utiliser ces notions pour prioriser

Une approche pragmatique consiste à suivre ces étapes :

1. Inventorier les actifs

Identifier les systèmes, données et services essentiels, ainsi que les dépendances (cloud, prestataires).

2. Identifier les menaces réalistes

Phishing, ransomware, fraude, panne, erreur humaine, compromission d’un fournisseur.

3. Repérer les vulnérabilités principales

Absence de MFA, patching insuffisant, sauvegardes non testées, droits excessifs, manque de supervision.

4. Évaluer les risques

Estimer la probabilité et l’impact de chaque scénario critique.

L’objectif n’est pas d’être mathématique, mais cohérent et comparable.

5. Choisir le traitement du risque

Quatre stratégies classiques :

- Réduire : corriger la vulnérabilité

- Éviter : supprimer ou modifier le processus exposé

- Transférer : assurance, contrat (en gardant en tête que la réputation et la responsabilité juridique ne se transfèrent pas totalement)

- Accepter : si le coût du contrôle dépasse l’impact plausible

6. Suivre dans le temps

Un risque évolue : nouveaux outils, nouveaux employés, nouveaux partenaires, nouvelles menaces.

7) Trois mini-scénarios pour ancrer les concepts

Scénario A : Ransomware

- Actifs : fichiers comptables, base clients, serveurs

- Menace : groupe ransomware

- Vulnérabilités : poste non patché + droits admin excessifs + sauvegarde non isolée

- Risque : arrêt d’activité prolongé + pertes financières + possible fuite de données

Scénario B : Fraude au fournisseur

- Actifs : trésorerie, processus de paiement, relation fournisseur

- Menace : usurpation d’identité

- Vulnérabilités : absence de double validation + vérification RIB insuffisante

- Risque : virement frauduleux + litige + perte de confiance

Scénario C : Exposition cloud accidentelle

- Actifs : documents RH, contrats, base clients

- Menace : collecte opportuniste ou scan automatisé

- Vulnérabilités : lien public + absence de MFA + absence de classification

- Risque : fuite massive + risque juridique + atteinte à la réputation

Conclusion

En cybersécurité, on obtient de meilleurs résultats lorsqu’on raisonne en scénarios plutôt qu’en outils.

Le vocabulaire Actifs – Menaces – Vulnérabilités – Risques impose une discipline intellectuelle. Il clarifie les priorités, aligne les équipes techniques et métiers et permet de décider avec méthode.

Une organisation mature n’essaie pas de tout protéger de la même manière.

Elle identifie ce qui a le plus de valeur, comprend les menaces plausibles, corrige ses vulnérabilités les plus critiques et traite les risques de façon proportionnée.

Delcom Group

Expert en télécommunications

Delcom Group est une entreprise spécialisée dans les solutions de fibre optique, IoT et télécommunications.

Nous offrons des services d'infrastructure IT, de réseaux et d'optimisation de la qualité de service pour les entreprises.